Lukitus: Gửi 23 triệu email trong 24 giờ

Theo hãng bảo mật Trend Micro, chiến dịch này gửi hơn 23 triệu email chứa biến thể Locky chỉ trong 24 giờ vào ngày 28.8 trên toàn nước Mỹ.

Theo các nhà nghiên cứu, email gửi đi trong cuộc tấn công là vô cùng mơ hồ với các chủ đề tiếng Anh như “please print”, “documents”, “images”, “photos”, “pictures” và “scans”… nhằm cố gắng thuyết phục nạn nhân tải về ransomware.

Email đi kèm tập tin ZIP (nhằm ẩn phần mềm độc hại) có chứa tập tin Visual Basic Script (VBS) nằm bên trong tập tin ZIP phụ. Một khi nạn nhân bị lừa nhấp vào, tập tin VBS sẽ bắt đầu trình downloader tải biến thể Lukitus của Locky nhằm mã hóa tất cả các tập tin trên máy tính mục tiêu và thêm vào [.]lukitus với dữ liệu được mã hóa.

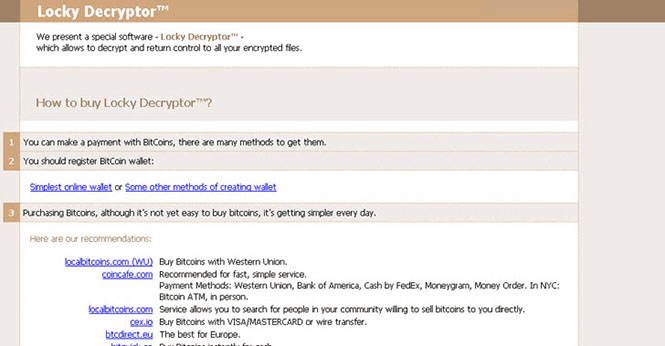

Thông báo tấn công từ biến thể Lukitus của ransomware Locky

|

Chiến dịch tấn công Lukitus vẫn đang được tiến hành và các nhà nghiên cứu cho biết đã cách ly hơn 5,6 triệu email trong chiến dịch ngay sau khi phát hiện. Tuy nhiên, hiện tại Lukitus không thể giải mã được.

Gửi hơn 62.000 email trong 3 ngày

Ngoài ra, các chuyên gia bảo mật còn phát hiện chiến dịch spam khổng lồ hồi đầu tháng 8, gửi hơn 62.000 email rác chứa một biến thể mới của Locky chỉ trong 3 ngày đầu tiên của cuộc tấn công.

Được gọi là IKARUSdilapidated, biến thể này được phân phối bằng cách sử dụng 11.625 địa chỉ IP khác nhau ở 133 quốc gia, được sử dụng như là mạng botnet phát tán cuộc tấn công.

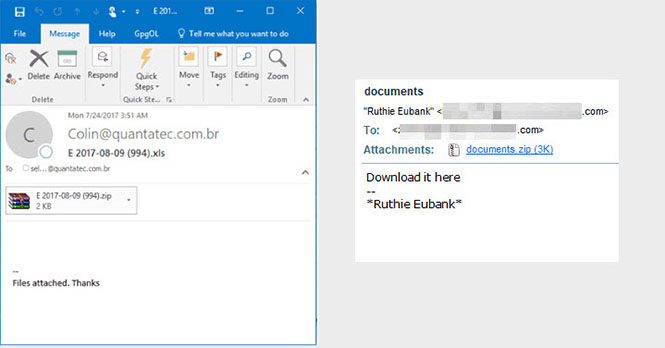

Nội dung email chứa tập tin được cho là chứa ransomware IKARUSdilapidated

|

Cuộc tấn công ban đầu được xác định lần đầu tiên vào ngày 9.8 và kéo dài trong 3 ngày, sử dụng thư điện tử spam chứa một tập tin VBS độc hại. Nếu nhấp vào nó sẽ hoạt động như với trường hợp của Lukitus. Số tiền chuộc mà kẻ tấn công đưa ra cũng là 0,5 bitcoin.

Được biết, hình thức tấn công này đang nhắm tới hàng chục ngàn người dùng trên toàn cầu, với 5 quốc gia mục tiêu hàng đầu gồm Việt Nam, Ấn Độ, Mexico, Thổ Nhĩ Kỳ và Indonesia.

Bình luận (0)